Zaczynająć od chronologicznie pierwszego: Insomni'hack Teaser jest, jak nazwa wskazuje, niewielką rozgrzewką (nie wliczaną do rankingu CTFTime.org) przed offline'owym CTFem (który już liczy się do rankingu) odbywającym się pod koniec marca w Genewie, przy okazji konferencji Insomni'hack.

Nagrodą za pierwsze miejsce było pokrycie części kosztów związanych z udziałem w głównym evencie 21-22 marca - dzięki temu na główny event polecimy w pełnym dozwolonym składzie (8 osób).

Teaser składał się z pięciu zaskakująco trudnych (jak na teaser) zadań:

- Guerilla - Programowanie/Web. Serwer wysyłał N prostych wyrażeń arytmetycznych i należało odpowiedzieć poprawnymi wynikami. Utrudnienie polegało na tym, że wyrażenie było zapisane słownie w 1337 5p34K i troszkę czasu zeszło na dogranie szczegółów (typu support "0n3 7h0u54nd" jak i "73n hundr3d" w dekoderze).

- matryoshka - Stegano. Plik MKV z zakodowanym strumieniem audio, video i napisami (a głębiej dużo innych rzeczy, m.in. DTMF, AES i sortowanie kolumn/wierszy w bitmapie).

- Math - Crypto (AES).

- eDonking (part 1) - Crypto/RE. Strona WWW do której dostęp zabezpieczony był tokenem OTP w postaci aplikacji androidowej (trzeba było znaleźć słabość generatora OTP, która pozwalała na wygenerowanie poprawnej party jednorazowych haseł bez znajomości sekretu).

- eDonking (part 2) - Web. LFI + re-enkodowany PNG w którym musiał przetrwać shellcode PHP.

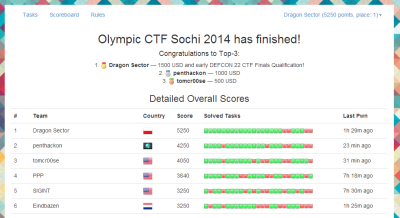

Natomiast w zeszły weekend odbył się Olympic CTF Sochi 2014 (raczej w żaden sposób nie powiązany z oficjalną olimpiadą) zorganizowany przez rosyjski team MSLC.

Jeśli team, który przez ostatnie 3 lata był zawsze w na podium na koniec sezonu organizuje CTF, to można się spodziewać wymagających zadań - i tak było tym razem. Poza zadaniami za 10 (sic!) pkt (przy standardowej punktacji 100 - łatwe, 500 - złożone/trudne) mieliśmy wrażenie, że są same zadania po 400-500 pkt :)

W sumie zadań było 25 (z czego rozwiązaliśmy 21) z kategorii:

- Freestyle (stegano). Np. trzeba było wyciągnąć dane ukryte w zapisie sygnału radiowego (patrz write-up Illegal Radio), albo rozkodować plik, który nie wyglądał jak... nic konkretnego (patrz write-up Welcome To Forensics - nazwa tego zadania je doskonale opisuje).

- CURLing (web). Np. zabawa z serializacją (patrz write-up RPC).

- Binathlon (RE). Co powiedzie na crackme na ZX spectrum? A może na IBM s390 (patrz write-up zbin)?

- Figure Crypting (crypto). Np. kolizje "ZHA1" - hasha będącego kontatenacją CRC32 i MD5, i należało wygenerować 5 ciągów (zawierających shellcode) o określonej długości, które miały takie samo MD5 i CRC32.

- Nopsleigh (pwn). Np. shellcoding na IBM s390 (patrz write-up zpwn).

Tak więc so far, so good :)

Z innych newsów:

- q3k opublikował write-up z dość magicznego zadania "Escape from Minecraft" na naszym blogu (click).

- W najnowszym Programiście pojawił się write-up (by KeiDii & myself) zadania cableguy z finałowego CTFa zeszłego sezonu (to to zadanie, którego rozwiązanie de facto zdecydowało o naszym top2 w 30c3 CTF 2013 i z którym walczyliśmy najdłużej).

- Wygrywając PHD CTF Quals 2014 zakwalifikowaliśmy się do finału (offline) PHD CTF, odbywającego się w połowie maja w Moskwie (wygląda na to, że będziemy musieli poważnie rozejrzeć się za sponsorami - niestety organizatorzy zazwyczaj nie zapewniają pokrycia kosztów przelotu). Powinno być ciekawie, szczególnie, że finał jest Attack-Defense.

- Po ostatnich CTFach jesteśmy TOP 1 w rankingu ogólnym CTFTime.org :)

I tyle.

P.S. Od kilku CTFów widzimy jeszcze jeden aktywny, polski, team: Snatch The Root - awesome! HF GL! Trzymamy kciuki :)

Comments:

Co do Snatch The Root to zaczynaliśmy tak trochę eksperymentalnie, bardziej for fun, zmotywowani Twoim video z SEConference. Na razie jeszcze się organizujemy i szukamy nowych osób, ale coraz bardziej zaczyna nam się to podobać i staramy się poświęcać na to coraz więcej czasu ;)

Osobiście mogę powiedzieć, że CFTy są bardzo wciągające (jeśli ktoś lubi tego typu wyzwania). Zachęcam do udziału ;) Miło byłoby za jakiś czas widzieć kilka polskich teamów w czołówce.

Thx :)

@jablonskim

Super! Trzymam kciuki za Was! :)

(Btw, pomyślcie, czy byście nie chcieli czasem kiedyś napisać write-upu do Programisty do Strefy CTF :)

Dzięki ;)

Dobry pomysł, za jakiś czas pomyślimy o tym na pewno

Add a comment: